تصعيد خطير تشهده الحرب الإلكترونية في الشرق الأوسط التي بدأت قبل سنوات، ولكن لم يشعر به أغلب سكان المنطقة.

فلقد مر خبر مؤخراً مرور الكرام، إذ زُعِمَ أنَّ السعودية كانت تتجسس على صحفيين من شبكة الجزيرة الإعلامية التي تمولها حكومة منافستها قطر، مُستَخدِمَةً في ذلك برمجية تجسس إسرائيلية. لكن لم يبدُ أنَّ أحداً صُدِمَ كثيراً.

ولكن الواقع أن منطقة الخليج تتحول سريعاً إلى معمل لأخلاقيات وممارسات الحرب الهجينة، حسب تقرير لمجلة Foreign Policy الأمريكية، كتبه روكسان فارمانفرمايان، مديرة العلاقات الدولية والدراسات العالمية في معهد التعليم المفتوح بجامعة كامبريدج البريطانية، وجاي مينز، المدير التنفيذي لمنتدى الشرق الأوسط وشمال إفريقيا بالجامعة ذاتها.

ويبحث تقرير جديد (أشرف عليه أحد كاتبي تقريرForeign Policy) من منتدى الشرق الأوسط وشمال إفريقيا بجامعة كامبريدج البريطانية في دوافع واتجاه استراتيجية الخليج الآخذة بالتطور.

ولكن هذه القضية لاتقتصر على الخليج، ولم تبدأ للتو إذ إن الحرب الإلكترونية في الشرق الأوسط برمته بدأت قبل فترة، بل إنها شهدت وقائع مفصلية غيرت تاريخ المنطقة دون أن ينتبه سكانها.

أبرز أطراف الحرب الإلكترونية في الشرق الأوسط

السعودية وإيران.. صراع المذاهب يتحول إلى حرب سيبرانية ضروس

أمضت السعودية وإيران، اللتان تملكان أجندات سياسية ودينية متصارعة وداعمين دوليين متنافسين، الثلاثين عاماً الماضية تقريباً منخرطتين في صراع جيوسياسي. وسَعَت كل منهما لبناء نفوذ على الأخرى باستخدام وسائل ما دون الحرب، فدعمتا وكلاء إقليميين، وضخَّمتا أصوات المجموعات المعارضة للأخرى، واستخدمتا الهجمات الإلكترونية المُوجَّهة بصورة متزايدة. وتُقدِّم الحرب الإلكترونية لكلٍّ منهما مخرجاً أخلاقياً، فخسائرها أقل من في الحرب التقليدية، لكن يمكنها التسبب في فوضى وإرباك كبيرين.

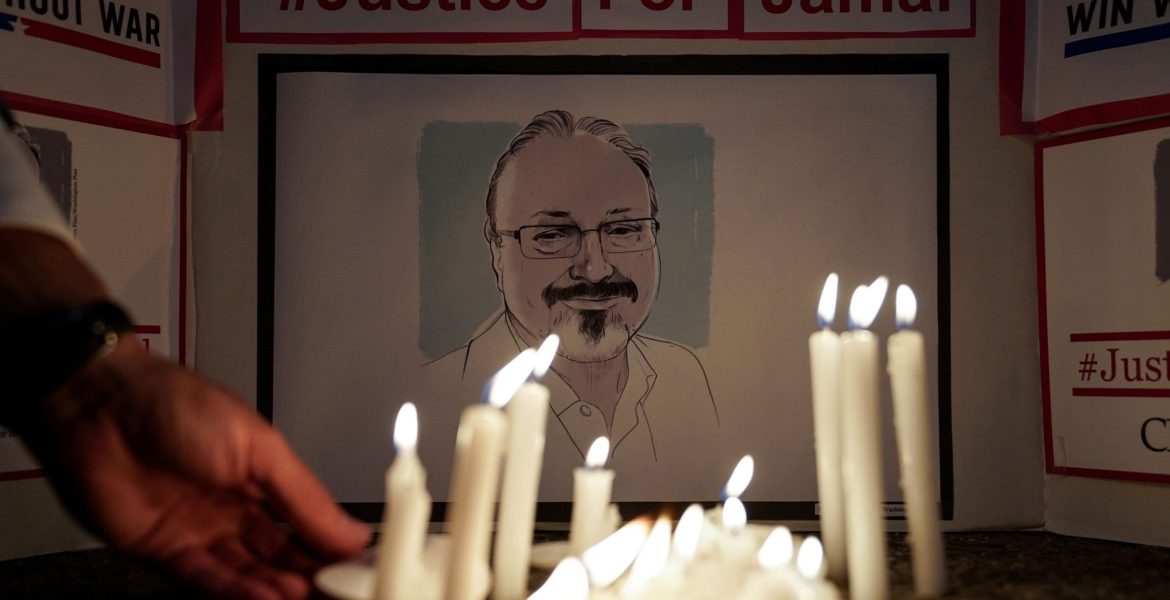

ولدى السعودية وإيران نهجان مختلفان جداً تجاه الحرب الإلكترونية. إذ اختارت السعودية إسناد معظم تطورها الإلكتروني إلى جهات خارجية، فاشترت أدوات مُعدَّة خصوصاً لها من متعاقدين في الولايات المتحدة وإسرائيل والمملكة المتحدة للقيام بعمليات إلكترونية معينة. واستخدمت السعودية جحافل من بوتات الإنترنت لتعزيز صورة المملكة على منصات التواصل الاجتماعي في أوقات الأزمات، وفي الآونة الأخيرة للسيطرة على الأضرار بعد قتل جمال خاشقجي.

في الوقت نفسه حاولت المملكة تعزيز دفاعاتها الإلكترونية، لا سيما من خلال إنشاء بنية تحتية مؤسسية واسعة للتعامل مع الأمن الإلكتروني. بدأ الأمر في عام 2017 بإطلاق "الهيئة الوطنية للأمن السيبراني"، وهي المكافئ السعودي للقيادة السيبرانية الأمريكية وتخضع لسلطة الديوان الملكي مباشرةً، فضلاً عن "الاتحاد السعودي للأمن السيبراني والبرمجة والدرونز" (الطائرات دون طيار)، وهي منظمة تحت رعاية اللجنة الأوليمبية السعودية تتولى مسؤولية بناء مجموعة من المحاربين السيبرانيين السعوديين المهرة.

إيران تطور برنامجاً محلياً بمساعدة صينية

في غضون ذلك طوَّرت إيران برنامجها الهجومي المتكامل متعدد المنصات الخاص بها. جرى تطوير برنامج إيران في معظمه محلياً، بسبب العرقلة الناتجة عن العقوبات ووضعية البلاد المنبوذة دولياً، ولو أنَّها حصلت على بعض المساعدة من روسيا والصين.

إذ التزمت بكين في 2013 بمساعدة إيران على تطوير شبكة إنترنت وطنية، تُعرَف باسم "شوما – SHOMA"، مستقلة عن شبكة الإنترنت العالمية، في شراكة من المتوقع أن تتسع باتفاق أمني مدته 25 عاماً يتفاوض عليه البلدان حالياً. وأسهمت تطويرات إيران في هذا الميدان في بناء مكانتها كواحدة من أكثر القوى الإلكترونية تقدماً في المنطقة.

هذا الاتفاق يتضمّن شراكةً اقتصاديةً وأمنية شاملة، يمكن أن تمهّد الطريق أمام مليارات الدولارات من الاستثمارات الصينية في قطاع الطاقة والقطاعات الأخرى الإيرانية، حسبما ورد في تقرير لصحيفة The New York Times الأمريكية.

"واقعة مفصلية".. تخريب البرنامج النووي الإيراني باستخدام برمجيات خبيثة

تعتبر إيران على الأرجح الدولة التي تتعرض لواحدة من أكثر الحروب السيبرانية قوة وفاعلية، والتي أدت إلى تخريب وتدمير منشآت على أرض الواقع.

فقبل عدة أشهر لم يستبعد جنرال إيراني أنَّ الانفجار الضخم الذي وقع شرقي طهران في يوليو/تموز 2020 سببه "قرصنة"، وسط تكهنات بأنَّه عمل تخريبي أدّى إلى تدمير مجمع إيراني لتصنيع الصواريخ، في إطار حرب سيبرانية أمريكية إسرائيلية مع إيران، حسبما ورد في تقرير لمجلة The National Interest الأمريكية.

وقبل ذلك كانت إيران ضحية لواحدة من أشهر معارك الحرب الإلكترونية في الشرق الأوسط بل العالم برمته.

إذ تعاونت الولايات المتحدة مع إسرائيل في الماضي لتخريب برنامج إيران النووي، من خلال استخدام سلاح سيبراني يسمى Stuxnet (ستوكسنت) لتدمير منشآت نووية، عبر استخدام فيروس لتشغيل أجهزة الطرد المركزي رغماً عن الإيرانيين (ودون معرفتهم لبعض الوقت) بطريقة أضرت ببرنامجهم النووي، وتسببت في تأخير عمليات تخصيب اليورانيوم.

وهي العملية التي تحدث عنها الكاتب الأمريكي فرد كابلان في كتابه، "المنطقة المعتمة.. التاريخ السري للحرب السيبرانية".

كان برنامج "ستوكسنت" سلاحاً متطوراً للغاية، ومُصمَّماً لتجنب اكتشافه. ويعمل البرنامج من خلال اعتراض أنظمة التحكم في أجهزة الطرد المركزي النووية؛ ما يتسبب في دورانها بسرعة كبيرة أو بطيئة جداً، مع إعطاء قراءات خاطئة لوحدة التحكم.

بيد أنَّ الأوضاع تغيرت منذ عهد برنامج "ستوكسنت"، حسبما يقول دانييل فراي، المحقق في التهديدات السيبرانية في شركة Advanced Intelligence Systems.

وقال فراي إنَّ إيران وكوريا الشمالية الآن "في المرتبة الثانية بعد روسيا والصين"، فيما يتعلق بقدرات الحرب السيبرانية.

من الواضح أنَّ إيران أصبحت تشكل الآن تهديداً للبنية التحتية الحيوية، وحكومة الولايات المتحدة نفسها تعترف بذلك".

إذ حذَّر مسؤولون أمريكيون من أنَّ ترسانة إيران السيبرانية تزداد تطوراً. ووجدت شركة Advanced Intelligence أنَّ كياناً إلكترونياً إيرانياً يُدعى أخيل ربما يكون قد هاجم حسابات الحكومة البريطانية وصناعة الدفاع الأسترالية.

هجوم على منشآت مياه الشرب الإسرائيلية شكل تهديداً لصحة المئات

في منتصف عام 2020، شهدت الحرب الإلكترونية في الشرق الأوسط تطوراً لافتاً، إذ اعترفت إسرائيل بتعرضها لهجوم إلكتروني على شبكات المياه ومحطات الضخ والمجاري في البلاد، يعتقد أنه جرى في إبريل/نيسان من العام ذاته.

كان هذا مؤشراً على أن الحرب الإلكترونية في الشرق الأوسط قابلة للتوسع وليست من طرف واحد.

ودعت الحكومة الإسرائيلية الكيانات في قطاعي الطاقة والمياه إلى تغيير أي كلمات مرور لأنظمة التحكم الصناعية على الفور، وتقليل الاتصال بالإنترنت والتأكد من تثبيت أحدث الأنظمة، حسبما ورد في تقرير لموقع gtreview.

الهدف من الهجوم كان رفع مستويات الكلور في مياه الشرب.

فلقد ذكرت صحيفة فاينانشيال تايمز البريطانية في ذلك الوقت نقلاً عن مسؤول استخباراتي لم تسمه، أن الهجمات لو كانت ناجحة، لكان من الممكن أن يكون عشرات الآلاف من الناس بلا ماء، وفي أسوأ السيناريوهات، ربما أصيب المئات بأمراض خطيرة. في حين أنه من الصعب للغاية الكشف عن أصل الهجمات الإلكترونية بسبب طبيعتها السرية، فقد تم توجيه أصابع الاتهام إلى إيران.

في وقت لاحق من شهر مايو/آيار من العام ذاته، تم اختراق مئات المواقع في إسرائيل. وذكرت وسائل إعلام محلية أنه تم تعطيل المواقع واستبدال محتواها برسالة تهديد. وقالت المديرية الإلكترونية الوطنية الإسرائيلية، وهي وكالة حكومية مسؤولة عن الدفاع السيبراني، إن التحقيق الأولي في الحادث تضمن هجوماً على مستوى سطح الأرض على مواقع كيانات خاصة في إسرائيل، والذي تم من خلال شركة واحدة تستضيف جميع المواقع.

يوضح جيمس شيريس، الأستاذ المساعد في معهد حوكمة الأمن السيبراني للأمن والشؤون العالمية التابع لجامعة ليدن الهولندية: "نعلم أن الحوادث المتعلقة بالحرب الإلكترونية في إيران وإسرائيل قد وقعت، حتى لو لم نتمكن من معرفة التفاصيل بعد".

ولكن من المثير للقلق، حسب قوله، أن هناك هجمات على البنية التحتية الحيوية للدول، مثل العناصر الرئيسية للتجارة، كالموانئ وأنظمة المياه، التي تعتمد عليها نوعية حياة الناس.

يوضح سيمون فيرناتشيا، الشريك والمتخصص في البنية التحتية الرقمية والأمن السيبراني في PwC Middle East، التأثير الضار لاستهداف البنية التحتية الحيوية في المنطقة، قائلاً: "إذا أوقفت المرافق في الشرق الأوسط، فلن يكون لديك ماء ولا تكييف هواء، وهذا أمر خطير في الصيف في هذه المنطقة. إن الشرق الأوسط ليس مثل الغرب. يمكن أن تكون مهددة للحياة ".

تبدو مرافق الغاز والنفط في الخليج هدفاً مثالياً بالنسبة لقادة الحرب الإلكترونية في الشرق الأوسط لأنها جزء استراتيجي من الاقتصاد. فإذا كانت هناك دولة تريد أن يكون هجومها الإلكتروني له تأثير سياسي، فستختار المجالات الأكثر أهمية للاقتصاد.

سلسلة من الفيروسات الإيرانية

عاد فيروس شمعون، الذي يستهدف في الغالب شركات النفط والغاز، إلى الظهور في عامي 2016 و2018 بآثار مدمرة. تم اكتشافه لأول مرة في عام 2012، عندما أصيب 30 ألف جهاز كمبيوتر تابع لشركة أرامكو السعودية النفطية العملاقة المملوكة للدولة في المملكة العربية السعودية، يمحو الفيروس ويستبدل بيانات القرص الصلب، تاركاً الأنظمة مدمرة.

في ديسمبر/كانون الأول 2018، قام قراصنة بإنشاء مواقع ويب تشبه مواقع العمل المشروعة. تم ربط العديد من عناوين URL بوظائف في قطاع الطاقة تعمل في الغالب في الشرق الأوسط، بينما احتوى البعض الآخر على ملفات ضارة دفعت بحمولات سرية عند زيارات الموقع. كما شجعت بعض مواقع الويب الضحايا على تسجيل الدخول باستخدام بيانات اعتماد الشركات الخاصة بهم.

في هجمات أخرى تم استخدام فيروس معروف باسم "الممسحة"، يشير تحليل إلى أن العديد من المطورين قد يكونون متورطين في إعداد البرامج الضارة.

وزُعم أن قراصنة إيرانيين وراء هذه الحوادث الثلاثة، حسبما نقل موقع gtreview عن خبراء سيبرانيين.

يُعرف نوع آخر مدمر من البرامج الضارة المكتشفة في الشرق الأوسط باسم Triton. تم اكتشافه في مصنع للبتروكيماويات في المملكة العربية السعودية في عام 2017، ولديه القدرة على تعطيل أنظمة السلامة الصناعية الحيوية. وتم إحباط هذا الهجوم.

ربط تحليل تفصيلي أجرته شركة FireEye، وهي شركة للأمن السيبراني مقرها الولايات المتحدة، الفيروس بالمعهد المركزي للبحث العلمي للكيمياء والميكانيكا، وهو مؤسسة بحث تقني روسية مملوكة للدولة في موسكو.

تتسم البيئة السياسية والاجتماعية في الشرق الأوسط بالهشاشة ولكن الأكثر هشاشة هي المرافق العامة، حيث تعاني المنطقة من نقص في المياه والاعتماد على محطات تحلية الشرب، وطقس قاس في الصيف لا يحتمل بدون تكييفات، ومرافق نفطية حساسة، ومجتمعات تعتمد على الموانئ لاستيراد الغذاء.

كل هذا يجعل الضرر الذي يمكن أن يقع بسبب الحرب الإلكترونية في الشرق الأوسط، كبيراً، وأكثر من مجرد ألعاب فيديو في يد سياسيين متهورين.